SESION # 8

Objetivo en la administración de seguridad de servidores

El objetivo principal de la administración de seguridad de servidores es garantizar la protección, integridad y disponibilidad de los sistemas informáticos y la información que residen en ellos. Esto implica implementar una serie de medidas y prácticas para prevenir, detectar y responder a posibles amenazas y vulnerabilidades que puedan comprometer la seguridad de los servidores. Algunos de los objetivos clave en la administración de seguridad de servidores incluyen:

Confidencialidad: Asegurar que la información sensible y los datos críticos almacenados en los servidores solo sean accesibles por personas autorizadas. Esto se logra mediante la implementación de controles de acceso adecuados, como autenticación y autorización.

Integridad: Garantizar que los datos almacenados en los servidores no sean alterados de manera no autorizada o involuntaria. Esto se logra mediante la implementación de mecanismos de control de cambios y la detección de modificaciones no autorizadas.

Disponibilidad: Asegurar que los servidores y los servicios que brindan estén disponibles y funcionando correctamente cuando se necesiten. Esto implica la implementación de redundancia, balanceo de carga y medidas para prevenir y mitigar interrupciones.

Autenticación y autorización: Verificar la identidad de los usuarios y permitirles acceder solo a los recursos y datos para los que tienen permisos adecuados. Esto se logra mediante sistemas de autenticación seguros y la asignación de roles y permisos.

Detección y respuesta a amenazas: Implementar sistemas de monitoreo y detección de actividades maliciosas o anómalas en los servidores. Esto permite identificar intrusiones y ataques en tiempo real para tomar medidas correctivas de manera rápida.

Prevención de ataques: Configurar sistemas de seguridad, como firewalls, sistemas de detección de intrusos (IDS) y sistemas de prevención de intrusos (IPS), para evitar la explotación de vulnerabilidades y ataques conocidos.

Gestión de parches: Mantener los servidores actualizados con las últimas correcciones y parches de seguridad para prevenir la explotación de vulnerabilidades conocidas.

Cifrado: Utilizar técnicas de cifrado para proteger la confidencialidad de los datos en tránsito y en reposo, lo que evita que terceros no autorizados puedan acceder a la información.

Respaldo y recuperación: Implementar estrategias de respaldo periódico de los datos y sistemas para asegurar la capacidad de recuperación en caso de fallos o ataques.

Educación y concientización: Capacitar al personal involucrado en la administración de servidores en las mejores prácticas de seguridad y fomentar la concientización sobre las amenazas y riesgos potenciales.

En resumen, la administración de seguridad de servidores busca proteger la infraestructura tecnológica de una organización, minimizar riesgos y asegurar que los sistemas funcionen de manera confiable y segura en un entorno cada vez más amenazante en términos de ciberseguridad.

Servidores de la red

Los servidores de red son potentes ordenadores o dispositivos que se utilizan como depósito central para proveer diversos recursos compartidos, como espacio en disco, acceso a hardware, acceso a impresoras, servicio de correo electrónico, etc., a otros ordenadores de la red.

Tipos de servidores de red

Según el factor de forma del servidor

Servidores de rack: Diseñados para el rack de servidores, estos servidores alojan todos los dispositivos de hardware y pueden operar como un sistema independiente. Además, como ocupan poco espacio, simplifican la gestión de las conexiones y el mantenimiento del sistema. Son especialmente adecuados para las medianas empresas o las empresas con gran demanda de servidores.

Funciones y usos de los servidores de red

1. Servir solicitudes de red

La función principal y más importante de un servidor de red consiste en «escuchar» todas las peticiones de las máquinas cliente a través de las conexiones de red. Un ejemplo de ello sería la interacción entre el servidor de red y el navegador: cuando un usuario hace clic en un enlace, la petición de la página web se envía al servidor de red correspondiente, que recupera y ensambla la página web y procede a transmitirla utilizando un protocolo (como HTTP); a continuación, el navegador del usuario recibe los datos, los transforma y muestra la página web.

2. Almacenamiento y procesamiento de datos

Otra función principal del servidor consiste en acceder, mantener y transferir todos los archivos y datos de otras máquinas informáticas a través de la red informática. Los servidores suelen tener una gran capacidad que les permite albergar grandes cantidades de datos, adicionalmente, pueden llegar a ofrecer una base de datos para facilitar su procesamiento y almacenamiento. De este modo, los clientes pueden acceder y procesar los datos recopilados en la base de datos, lo que facilita el crecimiento del negocio.

3. Protección contra ataques malignos

Los servidores de red también pueden proteger un ordenador o un sitio web de los ataques de los hackers, ya que pueden gestionar la comunicación y la transmisión de información hacia los clientes y viceversa. Cada vez que un cliente hace una solicitud de datos, el servidor comprueba la información del cliente, como la dirección IP. Si hay algo sospechoso, como una amenaza de malware, el servidor puede bloquear el acceso a esa dirección IP para proteger los datos almacenados en el ordenador o en la página web.

4. Copias de seguridad de datos

Las aplicaciones sensibles a los datos también requieren servidores de red que proporcionen copias de seguridad de datos. Las empresas pueden configurar un servidor de copia de seguridad para que replique y almacene automáticamente los datos del servidor maestros (master). Los datos de la copia de seguridad suelen estar comprimidos para reducir la huella de datos y minimizar el impacto en la red. En caso de fallo del servidor maestro, se podrán restaurar los datos a partir de los servidores de copia de seguridad. Esto garantiza la seguridad y la disponibilidad de los datos de tu empresa o de tus clientes.

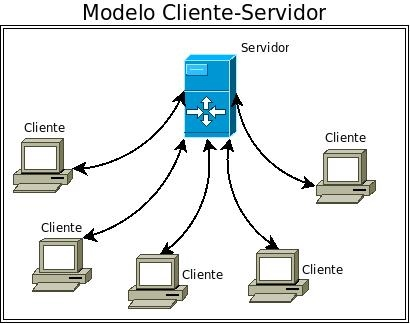

Estaciones cliente – Servidor

La administración de seguridad en entornos de estaciones cliente-servidor es crucial para garantizar la protección de los sistemas y datos en una red. En esta configuración, las "estaciones cliente" se refieren a las computadoras utilizadas por los usuarios finales, mientras que los "servidores" son las máquinas que proporcionan servicios, recursos y almacenamiento centralizado. Aquí hay algunas consideraciones importantes para la administración de seguridad en este tipo de entorno:

- Políticas de seguridad: Establecer políticas claras de seguridad que abarquen aspectos como contraseñas seguras, acceso autorizado, uso adecuado de recursos y manejo de datos sensibles.

- Actualizaciones y parches: Mantener tanto las estaciones cliente como los servidores actualizados con las últimas actualizaciones y parches de seguridad para mitigar vulnerabilidades conocidas.

- Antivirus y antimalware: Instalar y mantener soluciones de seguridad como antivirus y antimalware en las estaciones cliente para detectar y eliminar posibles amenazas.

- Firewalls: Configurar firewalls en las estaciones cliente y servidores para controlar el tráfico de red y evitar accesos no autorizados.

- Control de acceso: Aplicar políticas de autenticación sólidas y asignación de permisos adecuados para garantizar que los usuarios solo accedan a los recursos necesarios para sus roles.

- Cifrado: Utilizar cifrado para proteger la comunicación entre estaciones cliente y servidores, así como para asegurar los datos almacenados en ambos extremos.

- Políticas de respaldo: Implementar políticas de respaldo regular para asegurar la recuperación de datos en caso de fallos o pérdida de información.

- Gestión de dispositivos: Si hay dispositivos móviles conectados a la red, implementar políticas de gestión de dispositivos para asegurar que estén actualizados y cumplan con los requisitos de seguridad.

- Educación y concientización: Capacitar a los usuarios finales sobre las prácticas seguras en línea, cómo reconocer ataques de ingeniería social y cómo responder a incidentes de seguridad.

- Monitoreo y detección: Implementar sistemas de monitoreo para supervisar el tráfico y las actividades en busca de actividades anómalas en las estaciones cliente y servidores.

- Auditorías de seguridad: Realizar auditorías periódicas de seguridad para evaluar la efectividad de las medidas de seguridad implementadas y abordar cualquier vulnerabilidad identificada.

- Seguridad física: Asegurarse de que tanto las estaciones cliente como los servidores estén físicamente protegidos contra el acceso no autorizado.

- Planes de contingencia: Desarrollar planes de contingencia y recuperación en caso de incidentes de seguridad para minimizar el impacto y restaurar la operación normal lo antes posible.

- Actualización de software y aplicaciones: Mantener actualizados los sistemas operativos y las aplicaciones en las estaciones cliente y servidores para reducir las posibilidades de explotación de vulnerabilidades conocidas.

En general, la administración de seguridad en entornos de estaciones cliente-servidor requiere un enfoque integral que combine medidas técnicas, procesos bien definidos y la colaboración de los usuarios finales para garantizar la integridad, confidencialidad y disponibilidad de los sistemas y datos.

Comentarios

Publicar un comentario